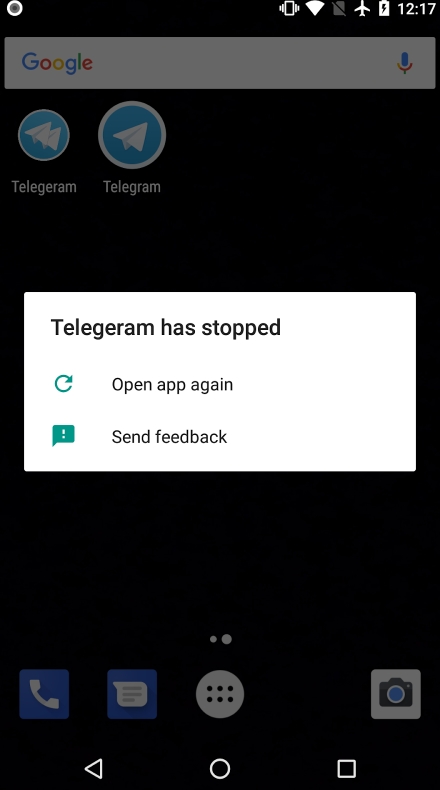

是的,Telegram官方安装包确实存在被恶意软件篡改的风险。攻击者通过在第三方下载站或钓鱼链接中植入捆绑了病毒、间谍软件或广告插件的假冒安装程序,诱骗用户下载。要确保安全,最可靠的方法是始终从Telegram官方网站或官方应用商店下载,并对下载的文件进行哈希值校验,以验证其完整性和真实性。

为何需要验证Telegram安装包哈希值

直接从官网或可信渠道下载是首要原则。但在某些网络环境下,用户可能被迫使用第三方下载源,这时文件就有被篡改的可能。

第三方下载源的风险

非官方渠道是恶意软件分发的重灾区。这些风险包括:

• 捆绑软件:安装包被附加了不必要的广告软件或垃圾程序。

• 间谍软件:窃取您的通讯录、聊天记录甚至银行信息。

• 勒索软件:加密设备文件并索要赎金。

• 完整性破坏:被修改的客户端可能包含后门,导致通信不安全。

哈希校验的作用

哈希值相当于文件的“数字指纹”。通过对比您下载文件的哈希值与官网公布的哈希值,可以百分百确认文件是否完全相同,未被任何人修改。这是一种简单有效的安全验证手段。

如何校验Telegram安装包哈希值:详细教程

以下是针对Windows和Android平台的详细校验步骤。

Windows平台校验指南

1. 获取官方哈希值:访问Telegram官方网站的下载页面,找到您所下载版本(如.exe文件)对应的SHA256哈希值,并复制。

2. 计算本地文件哈希值:

• 打开命令提示符(CMD)。

• 使用命令 `certutil -hashfile “您的文件完整路径.exe” SHA256`。

• 系统会计算并显示一串哈希值。

3. 对比校验:将计算出的哈希值与官网复制的哈希值进行逐字对比。两者完全一致则文件安全,有任何不同则立即删除。

Android平台校验指南

1. 获取官方哈希值:在Telegram官网的Android下载页面找到APK文件的SHA256哈希值。

2. 使用校验工具:从Google Play商店下载可靠的哈希值计算器应用。

3. 计算与对比:在应用中选中已下载的APK文件,选择SHA256算法计算,将结果与官网哈希值对比。

确保安全的综合措施与工具对比

除了哈希校验,采取综合安全措施能最大程度保护您。

最佳安全实践总结

• 首选官方渠道:始终通过 telegram.org 或设备自带的官方应用商店下载。

• 启用二次验证:在Telegram设置中开启两步密码,为账户增加额外保护层。

• 保持系统更新:确保操作系统和安全软件处于最新状态。

• 警惕钓鱼链接:不要点击任何声称来自Telegram的可疑邮件或消息中的链接。

安全下载意识与工具

培养安全下载意识比任何单一工具都重要。理解哈希校验的原理并养成在从非绝对可信源下载关键软件时进行校验的习惯,是数字时代必备的技能。对于需要频繁进行文件校验的用户,可以考虑使用开源的哈希校验工具,它们通常提供更丰富的功能和更直观的界面。

FAQ相关问答

为什么需要验证Telegram安装包的哈希值?

验证哈希值是为了确保您下载的Telegram安装包是官方原版,没有被第三方下载源或攻击者篡改。哈希值相当于文件的“数字指纹”,通过对比您下载文件的哈希值与Telegram官网公布的哈希值,可以百分百确认文件的完整性和真实性,从而避免安装捆绑了恶意软件、间谍软件或广告插件的假冒程序。

在Windows系统上如何校验Telegram安装包的哈希值?

在Windows平台校验的步骤如下:

1. 从Telegram官方网站下载页面找到对应.exe文件的SHA256哈希值并复制。

2. 打开命令提示符(CMD)。

3. 输入命令 certutil -hashfile “您下载文件的完整路径.exe” SHA256 并执行。

4. 将命令计算出的哈希值与官网复制的哈希值进行逐字对比。两者完全一致则文件安全,有任何不同则应立即删除该文件。

除了哈希校验,还有哪些措施可以确保Telegram使用安全?

为确保安全,建议采取以下综合措施:

• 首选官方渠道:始终通过 telegram.org 或设备自带的官方应用商店(如Google Play)下载。

• 启用二次验证:在Telegram应用的设置中开启两步密码,为账户增加额外保护层。

• 保持系统更新:确保您的操作系统和安全软件处于最新状态。

• 警惕钓鱼链接:不要点击任何声称来自Telegram的可疑邮件或消息中的链接。